શું તમે બ્લૂટૂથ આખો દિવસ ચાલુ રાખો છો ? તો થઈ જાવ સાવધાન, આ રીતે થઈ શકે છે તમારો ફોન હેક…

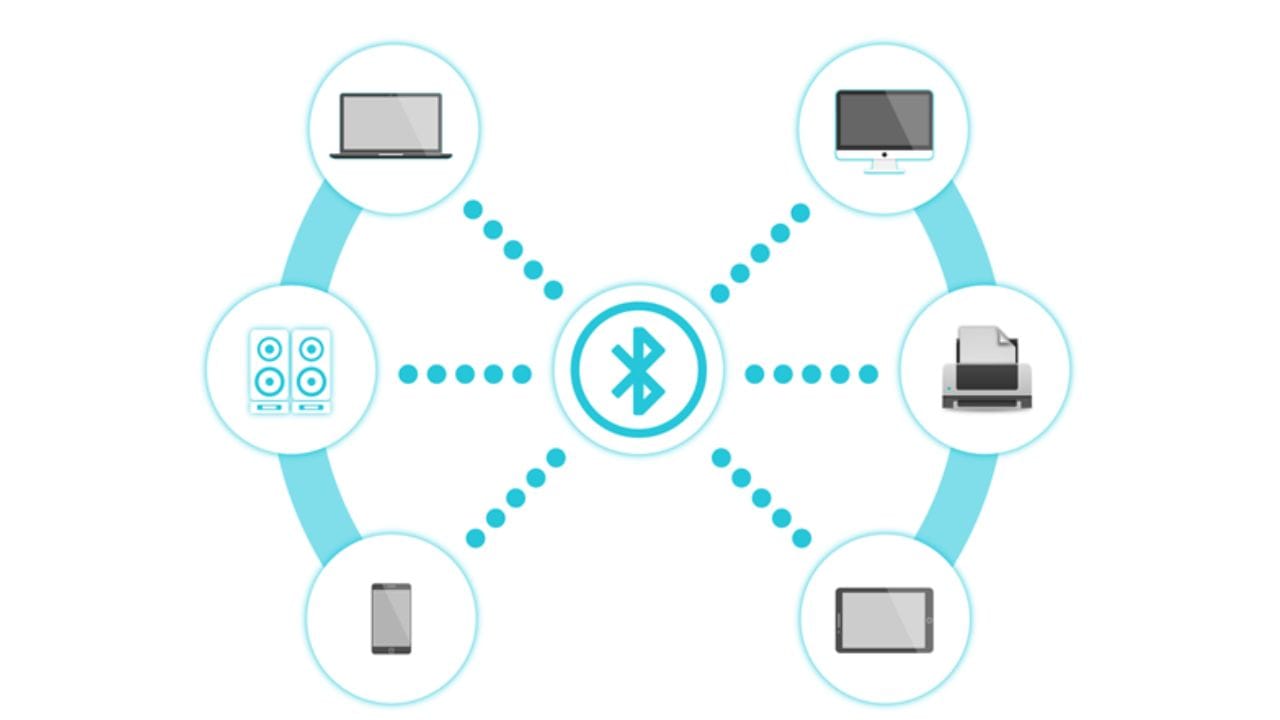

આજકાલ બ્લૂટૂથ ટેકનોલોજી ડિજિટલ ઉપકરણોને વાયરલેસ રીતે કનેક્ટ કરવાનો અનુકૂળ માર્ગ બની ગયું છે. સ્માર્ટફોન, લેપટોપ, સ્માર્ટવોચ, વાયરલેસ ઇયરબડ્સ અને ઘણા IoT ઉપકરણો આ ટેકનોલોજીનો ઉપયોગ કરીને એકબીજા સાથે જોડાય છે. જેના કારણે ફાઇલ શેરિંગ, ઑડિઓ કનેક્શન અને ડિવાઇસ નિયંત્રણ અત્યંત અનુકૂળ બન્યું છે.

Bluetooth ની સુવિધા સાથે તેના કેટલાક જોખમો પણ જોડાયેલા છે. જો બ્લૂટૂથનો કાળજીપૂર્વક ઉપયોગ કરવામાં ન આવે, તો હેકર્સ તમારા ઉપકરણ અને વ્યક્તિગત માહિતીની ઍક્સેસ સુધી પહોંચી શકે છે. તેથી, બ્લૂટૂથ સાથે સંકળાયેલા સંભવિત જોખમોથી વાકેફ રહેવું ખૂબ જ જરૂરી છે. (ફોટો: google)

Bluejacking બ્લુજેકિંગમાં કોઈ અજાણ્યા વ્યક્તિ તમારી પરવાનગી વિના તમારા બ્લુટુથ ઉપકરણ પર સંદેશાઓ અથવા ફાઇલો મોકલી શકે છે. કેટલીકવાર આ ફક્ત મનોરંજન માટે હોય છે, પરંતુ તેનાથી તમારી ગોપનીયતા સાથે ચેડા કરી શકે છે અને અનિચ્છનીય સામગ્રીને તમારા ફોનમાં મોકલી શકે છે. (ફોટો: google)

BlueSnarfing એક સાયબર હુમલો તરીકે માનવામાં આવે છે.આમાં હેકર્સ બ્લૂટૂથનો ઉપયોગ કરી તમારા ઉપકરણમાંથી સંપર્કોની યાદી, સંદેશાઓ, ફોટા અથવા અન્ય ફાઇલો યૂઝર્સને ખબર ન પડે તે રીતે ડેટા ચોરી કરવામાં આવે છે. (ફોટો: google)

Bluebugging થી હેકર તમારા ઉપકરણ પર લગભગ સંપૂર્ણ નિયંત્રણ મેળવી શકે છે. ઉપરાંત હેકર તમારી જાણ વગર કૉલ કરી શકે, સંદેશાઓ મોકલી શકે, અથવા ઉપકરણ પર સંગ્રહિત ડેટાને ઍક્સેસ પણ કરી શકે છે. આ હુમલો યૂઝર્સ માટે અત્યંત જોખમી હોઈ છે. (ફોટો: google)

બ્લૂટૂથ ડિવાઇસ પણ DoS હુમલો પણ થઈ શકે છે. આ હુમલામાં, હેકર ઘણી બધી જોડાવા માટે રિક્વેસ્ટ અથવા ખરાબ ડેટા મોકલીને ડિવાઇસને ઓવરલોડ કરે છે. આનાથી ડિવાઇસ યોગ્ય રીતે કામ કરવાનું બંધ કરી શકે છે અથવા સિસ્ટમ ક્રેશ પણ થઈ શકે છે. (ફોટો: google)

મેન-ઇન-ધ-મિડલ (MITM) હુમલામાં, હેકર બે બ્લૂટૂથ ડિવાઇસ વચ્ચેના ડેટા ટ્રાન્સફરને અટકાવી માહિતી વાંચી શકે છે અને માહિતીમાં ફેરફાર પણ કરી શકે છે, જેનાથી વાતચીતની સુરક્ષા અને ગોપનીયતા બંને પર અસર પડે છે. (ફોટો: google)

BlueBorne બ્લુબોર્ન એક ગંભીર સુરક્ષાની ખામી છે જેનાથી વિશ્વભરના અબજો બ્લુટુથ ઉપકરણોને અસર કરે છે. હેકર્સ આ નબળાઈનો ઉપયોગ કરીને વપરાશકર્તાની ક્રિયાપ્રતિક્રિયા વિના ઉપકરણોમાં ઘૂસણખોરી કરી શકે છે, મૈલવેયર ઇન્સ્ટોલ કરી શકાય છે અને સિસ્ટમ પર નિયંત્રણ મેળવી શકાય. (ફોટો: google)

જેમ ટેકનોલોજીમાં સમયાંતરે ખામીઓ આવે છે તેમ બ્લૂટૂથ સિસ્ટમમાં પણ ખામીઓ આવે છે. જો યૂઝર્સ તેમના ઉપકરણો માટે સુરક્ષા અપડેટ્સ અથવા પૈચ ઇન્સ્ટોલ નહીં કરે તો સાયબર ગુનેગારો જૂના બગ્સનો ઉપયોગ કરી હુમલો કરી શકે છે. (ફોટો: google)

Published On - 1:34 pm, Wed, 11 March 26